BubbleBoy, el primer virus que te infectaba por leer un email.

BubbleBoy se presentó como el virus que infectaba sistemas de manera automática, sin necesidad de que el usuario realizara ninguna acción.

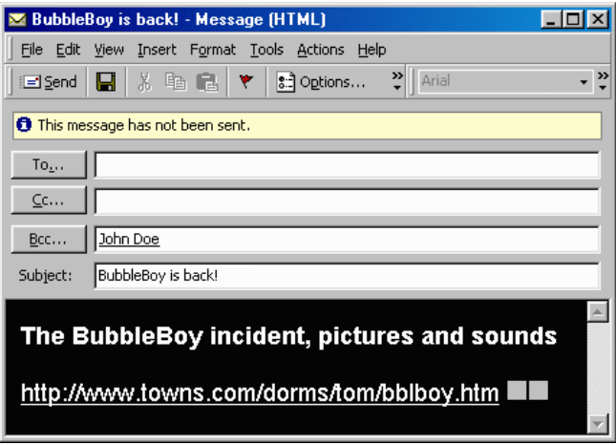

Este gusano utilizaba el correo electrónico como método de propagación, llegaba a los equipos a través de un email que había sido enviado por un contacto de la víctima ya infectado. Su carta de presentación era similar a la siguiente:

La autoría de este virus fue atribuida a un programador de nacionalidad Argentina que se hacía llamar Zulu el cual también tuvo mucho protagonismo en la creación de otros dos peligrosos gusanos informáticos, Monopoly y Stages.

El virus afectaba a dispositivos que utilizaban Internet Explorer 5 y versiones de Windows 95/98 quedando fuera de los ataques en los dispositivo que utilizaban versiones de la familia NT u otros navegadores web de la época. Dependiendo del gestor de correo que utilizara el usuario, el virus se comportaba de manera diferente. En Outlook Express era suficiente previsualizar el mensaje infectado para que este accediera al sistema, mientras que en la versión completa de Outlook era necesario abrir el mensaje completamente para que el virus pudiera actuar. Esta vulnerabilidad era explotada por el virus a través de una de las características de Outlook, la posibilidad de poder incrustar scripts en los mensajes con formato HTML. En el momento que el usuario visualizaba el HTML éste “ejecutaba” el código malicioso.

La segunda vulnerabilidad aprovechada por BubbleBoy para infectar dispositivos, era la posibilidad de crear archivos en el disco duro a través de los scripts programados en los mensajes HTML. El fichero que se creaba y donde se guardaba el código principal del gusano se llamaba UPDATE.HTA, sus ubicaciones eran “C:\Windows\start menu\programs\startup\update.hta» y «C:\windows\menu inicio\programs\inicio\update.hta», dependiendo del idioma del sistema operativo. Este fichero será el encargado de realizar la propagación del virus por todos los contactos de la libreta de direcciones de Outlook sin que el usuario sepa nada, ¿no os recuerda este modus operandi al utilizado por Melissa?

Cuando el archivo UPDATE.HTA es ejecutado, el virus abre Outlook en una ventana oculta y crea un nuevo mensaje cuyo destinatario son todos los contactos que encuentra en la libreta de direcciones.

Después de enviar el mensaje, para evitar el reenvío de este correo por error, se crean dos nuevas claves de registro, «HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RegisteredOwner»=»Bubbleboy» y KEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RegisteredOrganization»=»Vandelay Industries»

Después de reiniciar el ordenador, el gusano modificaba la propiedad del equipo, Bubbleboy y la organización del mismo, Vandelay Industries.

Tras diferentes análisis del malware se llegó a la conclusión de que el objetivo principal de este virus fue la propagación por la red y nunca la de causar daño a ninguna infraestructura.