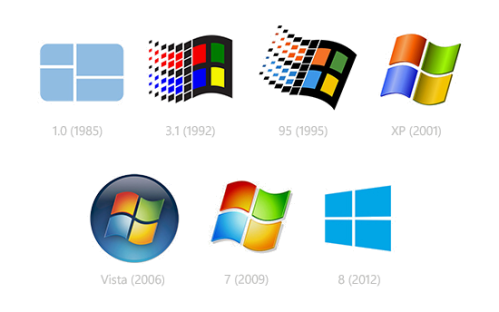

Aunque los dispositivos Mac e iOS no suelen tener la actividad maliciosa que sufren Windows o Android, no son invulnerables como muchos piensan y esto produce que cuando sale malware para estos ellos el alcance sea muy amplio.

Hoy os traemos una infografía realizada por ESET-LA en la que se recoge todo el malware que han sufrido los ordenadores de Apple desde el año 2004 hasta hoy en día.

Muchas veces te habrá sucedido que cuando lees sobre el robo de datos o identidad en internet piensas… «¿Para que va a querer alguien mis datos? Vaya locos si no sirven para nada..»

Pero de lo que no eres consciente, es de las grandes sumas de dinero que ganan los cibercriminales con la venta de tus datos en internet y eso es solo el principio. Tus datos son mercancía y deberías saber que pueden hacer con ello.

Las personas nos hemos acostumbrado a confiar información personas a nuestro dispositivo móvil. Contactos de familiares y amigos, redes sociales, agenda, documentos del trabajo, información bancaria…

Por eso es bueno tener en cuenta algunos consejos para mantener nuestra seguridad en una de nuestros dispositivos más preciados.

Cuando hablamos de Internet, no hay trucos ni atajos si queremos navegar de una forma segura. Por ello, hoy os traemos una infografia realizada por la Oficina de Seguridad del Internauta (OSI) en la que nos dan unos trucos para navegar seguros en Internet

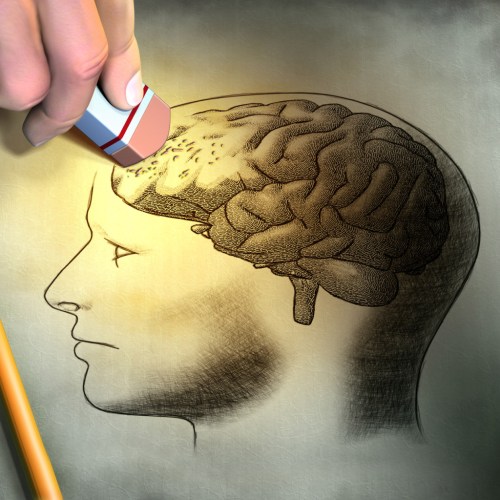

Con la llegada de los dispositivos móviles y su conexión a la base de datos más grande del mundo, Internet, la tendencia a olvidar la información por estar acostumbrados a buscar lo que deseamos, ha ido en aumento a medida que se ha ido incluyendo más y más información personal en los dispositivos móviles.

La aplicación para móviles Uber fue creada en 2009 en la ciudad estadounidense de San Francisco. Hoy, a través de una infografía, te desvelamos todas sus características.

El cibercrimen ha pasado de ser una actividad practicamente de artesanos informáticos a estar al alcance de todos. Estos amateurs lo que hacen es bajarse de internet kits completos para hacer phishing.

Aunque parezca algo actual, a principios de los años 60 ya se empieza a hablar del poder del cómputo pero no es hasta los 90 cuando se acuña el término del Cloud Computing y en la primera década del siglo XXI cuando explosiona esta tendencia revolucionaria.

Muchas veces has oído que los gobiernos de distintos países solicitan datos de usuarios a Facebook. Seguro que te viene a la cabeza Estados Unidos y las noticias relacionadas con la NSA, pero no son los únicos.

Las redes WiFi gratuitas son un blanco muy fácil para los ciberdelincuentes ya que no suelen estar muy protegidas. Por ello, siempre que te conectes a alguna de ellas tienes que tomar una serie de precauciones. En base a ello y a que no hay mejor forma de ilustrar algo que mediante una infografía, os […]