Chernobyl, otro desastre informático en forma de virus.

También conocido como CIH, acrónimo de las iniciales de su creador, Cheng Ing Hau, la primera noticia que se tuvo de este virus fue en el año 1998 y sus principales objetivos eran todos los dispositivos que tuvieran como sistema operativo cualquier versión de Windows 9x pero en especial Windows 95, 98 y Me. Este virus fue conocido por disponer de un contador de tiempo que lo hacía inofensivo en su lanzamiento, hasta el 26 de abril de 1999, fecha en la que el código se activaba y comenzaba a realizar ataques maliciosos.

La cifra de afectados por el virus se calculó en más de 60 millones en el mundo, ocasionando pérdidas por valor de 1.000 millones de dólares. Algunos de los países mas afectados fueron Turquía, Corea del Sur o Estados Unidos, en este último la universidad de Princenton tuvo que destruir 100 ordenadores antes de la entrega de varios proyectos de final de trimestre, debido a que los daños en sus discos duros fueron irreversibles.

Durante el año 2000 la empresa de seguridad Recovery Labs, recibió en sus instalaciones durante el periodo de mayor actividad de Chernobyl, casi un 60% de dispositivos dañados por este virus. En el año 2001, el porcentaje de afectados aumentó hasta el 80%.

La propagación del virus comenzó en 1998 a través de la empresa japonesa Yamaha. En la actualización de uno de sus firmwares se incluía el software malicioso y solo un mes después, Activision también comenzó a distribuir una versión shareware del videojuego SIN la cual incluía varios archivos infectados por el software malicioso.

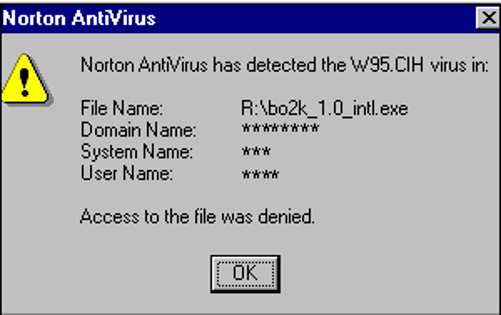

Una vez el virus conseguía acceder al equipo, este comenzaba a buscar archivos con extensión .exe para su infección. Los usuarios afectados no sospechaban sobre el virus debido a que los tamaños de los ficheros no eran modificados, esto fue debido a que el virus aprovechaba las secciones vacías de los ejecutables.

Generalmente los principales objetivos de CIH eran ficheros alojados en unidades extraíbles, ya que estos presentan un mayor número de secciones vacías.

Cuando fichero ejecutable se abría, el virus residente en memoria comprobaba si el fichero disponía de suficiente espacio libre para su infección, en caso afirmativo lo hacía e inmediatamente comprobaba la fecha para decidir si era momento de activarse.

El día 26 de abril de 1999, el virus se activaba llevando a cabo dos formas de ataque:

- CIH comenzaba a sobrescribir la tabla de particiones del sistema de arranque con datos aleatorios. Esto provocaba un colapso del sistema e impedía el arranque del ordenador, haciendo casi imposible la recuperación de los datos alojados en el disco duro. Muchos usuarios al intentar reiniciar los equipos veían un mensaje de error que indicaba: “DISK BOOT FAILURE.

- La segunda forma de ataque se dirigio a ordenadores que utilizaban microprocesadores Pentium y un tipo de placas compatibles con un chipset Intel en concreto. El ataque consistía en grabar información basura en la memoria flash de la BIOS dejando inservible el equipo.

Con el lanzamiento de la nueva generación de sistemas Windows, basados en arquitectura NT, el virus dejo de propagarse y a día de hoy se considera casi erradicado.

Chernobyl no utilizaba ningún método de propagación en concreto, podía propagarse a través de cualquier medio que pudiera utilizar otro virus: emails, redes empresariales, transferencia de ficheros mediante FTP, medios extraíbles, etc.

Las motivaciones que llevaron a Chen a crear este virus fueron la venganza contra algunos desarrolladores de software antivirus, ya que estos presumían de tener sistemas de seguridad infalibles. Las autoridades de Taiwan en ese momento no pudieron imputar ningún cargo a Chen debido a que ninguna de las víctimas presentó cargos contra él. Estos hechos ocasionaron que años después se aprobaran una nueva legislación sobre los delitos informáticos en la ciudad de Taiwan.

En septiembre del año 2000 Chen fue declarado culpable por la justicia de su país.

Recordaros que podéis seguirnos en nuestro Twitter, Instagram y en nuestro canal principal de Telegram y en el canal destinado a CTI.