Storm, el malware que llegó a Europa como una tormenta.

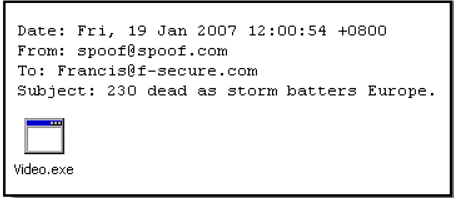

Considerado por muchos profesionales del sector como uno de los virus mas importantes del año. En el año 2007 fue descubierto Storm Worm o simplemente Storm, un malware de tipo troyano que fue distribuido por medio de correo electrónico con un alarmante asunto en su cabecera “230 dead as storm batters Europe”

Detrás de este malware se escondía una botnet o red zombie llamada Botnet Storm que abarcaba casi el 10% de todo el malware que afectaba a dispositivos con sistema operativo Microsoft Windows de ese año.

Para conseguir infectar o acceder a las víctimas, el troyano utilizaba diferentes técnicas, desde la suplantación de páginas web hasta ingeniería social. Una vez el usuario abria el archivo adjunto del email, el virus instalaba un servicio llamado wincom32 e inyectaba un pequeño payload el cual pasaba paquetes a los diferentes destinos con el malware codificado. Symantec informo que el virus también podía infectar mediante la descarga de los troyanos Trojan.Abwiz.F y W32.Mixor.Q@mm worm. Alguno de los nombres más curiosos que se encontraron de los archivos adjuntos donde se contenía a Storm eran los siguientes:

- Postcard.exe

- MoreHere.exe

- ClickHere.ex

- ArcadeWorldGame.exe

Cuando Storm consigue infectar un ordenador lo incluye en la botnet y comienza a recibir órdenes de otros pc’s que funcionan como centros de mando y control. Las órdenes principales que se dan a los equipos esclavos son la realización de ataques DoS, inclusión en campañas de email masivo o campañas de phising.

El tamaño de la botnet fue tal que su influencia muchas veces era comparada con ordenadores cuánticos o superordenadores, pero lo que verdaderamente preocupaba a los expertos en ciberseguridad era el ancho de banda que podía llegar a utilizar por su tamaño, haciendo posible la realización de ataques DoS y DDoS que podrían llegar a dejar sin servicio a miles de web hosting.

Su tamaño no se podía medir con exactitud debido a que su comportamiento no seguía los estándares de una botnet convencional. Cada máquina que era infectada se conectaba a una lista de ordenadores que formaba un subconjunto de toda la botnet. Cada uno de los zombies de la red compartía con otros zombies una pequeña lista de hosts que ya estban infectados, pero en ningún de ellos disponía de la lista completa de host que formaba la botnet, es por esta razón por la que se hizo imposible medir el tamaño real de Storm.

Otra de las características que llamó mucho la atención de este virus fue el comportamiento agresivo, activo y defensivo que demostraba ante cualquier tipo de seguimiento o investigación, llegando incluso a realizar ataques a los ordenadores de los investigadores que estaban trabajando en la investigación de Storm.

Debido a este comportamiento muchos de las personas que estaban trabajando sobre Storm decidieron no revelar nuevos descubrimientos o información sobre la red por posibles represalias.

A finales de 2007 Joe Steward reveló que los responsables de la botnet comenzaron descentralizar sus operaciones, siendo posible la venta de distintas porciones de la red zombie.

Fueron muchas las actividades delictivas que se perpetraron a través de esta botnet, pero sus principales acciones estuvieron enfocadas al fraude bancario y robo de identidad.

Existe una gran controversia sobre la autoría de este virus la cual no queda clara del todo, en su momento Secure Computers aseguraban que el troyano había sido creado por un experto informático que residía en San Petesburgo pero nunca pudieron demostrarlo ya que las autoridades rusas no se mostraron cooperantes para su captura.

[…] is related to the sensational issue with which the emails with which it infiltrated were nodded: “230 dead as storm batters Europe”, in Spanish, “230 dead as the storm hits Europe.” That caused thousands of unsuspecting […]