Documentos obtenidos por el ex-agente de la CIA Edward Snowden y publicados hoy conjuntamente por CBC News y The Intercept detallan una nueva técnica utilizada por la Agencia de Seguridad Nacional estadounidense (NSA) para hackear smartphones. Su plan: infiltrar las tiendas de aplicaciones de Google y Samsung.

Os dejamos una infografía sobre ciberseguridad, en este caso más enfocada al ámbito de la empresa. Aún con ello, muchos de los consejos son también extrapolables a nuestro día a día y, nos ayudarán a tener una existencia digital más segura.

Puede y, aunque es muy difícil es posible, que no te hayas enterado de que desde hace unos meses se encuentra en circulación el DNI 3.0. También es posible que hayas tenido que cambiarlo y veas que la foto es más grande y el chip se encuentra por detrás, pero los cambios son más profundos.

Los investigadores de Cisco Systems han revelado un importante fallo de Google que permitió conocer la información privada de 282.867 dueños de sitios web, siempre y cuando estuviesen registrados en el servicio Google Apps for Work e incluso, de aquellos clientes que habían pagado para ocultar la información de WHOIS.

Hoy os traemos una infografía realizada por el Instituto Nacional de Ciberseguridad (INCIBE) en la cual se recoge de una forma muy concisa la historia de la seguridad informática, desde sus albores en 1970 hasta el día de hoy.

El uso de tecnologías intrusivas de vigilancia ha tenido un impacto dramático sobre el derecho a la libertad de expresión, el derecho a la privacidad y el derecho de asociación a lo largo y ancho del mundo. Mediante el uso de tecnologías avanzadas que permiten rastrear, monitorear y espiar las comunicaciones y actividades de los ciudadanos

Si hace unos meses era Sony la que veía como atacaban sus sistemas para robar información confidencial y a la vez evitar la publicación de la la película The Interview, ahora la cosa se está poniendo mucho más seria y los atacantes empiezan a ir a por el robo de información personal más allá del […]

Cuando hablamos de suplantación de identidad, estamos haciendo referencia a la actividad maliciosa en la que un atacante se hace pasar por otra persona por motivos como: cometer fraudes, ciberacosar, sextorsión, etc. Si quieres saber cual es el precio que conlleva la suplantación de identidad te invitamos a que leas esta entrada, dónde hablamos más […]

Un hacker ha publicado una herramienta con la que asegura que se puede entrar en cualquier cuenta de iCloud, el sistema de almacenamiento en la nube de Apple. Esta herramienta, denominada iDict, utiliza un exploit en la seguridad de Cupertino para esquivar las barreras que impiden a terceras personas acceder a las cuentas. No es la […]

Un ataque ‘masivo’ al servidor de Dinahosting desde las 16 horas del martes afecta, en su acceso a datos y páginas web, a unos 60.000 usuarios de esta empresa en España. Un técnico de la empresa ha explicado que desde esa hora tratan de tomar las medidas necesarias para mitigar el ataque y conseguir liberar […]

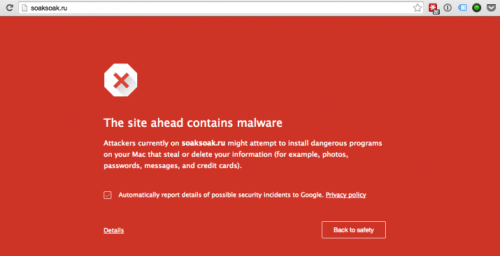

WordPress es posiblemente la plataforma de blogs más popular de todo el planeta, y como tal, es objeto de ciberataques todos los días. La primera referencia a la existencia de este malware se produjo el domingo por la mañana cuando Google añadió a su lista negra más de 11.000 dominios web WordPress debido a esta […]

Debido a este bug, cualquiera podría bloquear el WhatsApp de otra persona a distancia, mediante el envío de un mensaje especialmente diseñado para tal fin, según informa The Hacker News. Esta vez no han sido dos grandes hackers, sino que dos adolescentes indios de 17 años han sido los responsables de encontrar esta nueva vulnerabilidad en […]