A partir de ahora, el derecho consitucional a la protección de datos personales se encuentra recogido en el artículo 19 del Texto Constitucional.

Tenía unas tarifas que ascendían a tan sólo 15,00 € y permitía a las personas con pocos o ningún conocimiento técnico lanzar ataques DDoS.

Se acuerda por el Juzgado, a petición del Ministerio Fiscal y las defensas, el archivo del caso seguido contra el presunto grupo de hackers Anonymous España, operación Exposure, después de más de seis años de instrucción. Se publica a continuación la resolución judicial sin datos de carácter personal: JUZGADO DE INSTRUCCIÓN 52 DE MADRID Procedimiento: […]

En 2013, un grupo de protección de derechos holandés llamado Terre des Hommes creó un avatar virtual al que llamaron Sweetie. Esta identidad virtual recreaba la apariencia de una niña filipina de 10 años, y gracias a ella se logró llevar a la cárcel a un pedófilo en Australia, además de identificar a cientos de […]

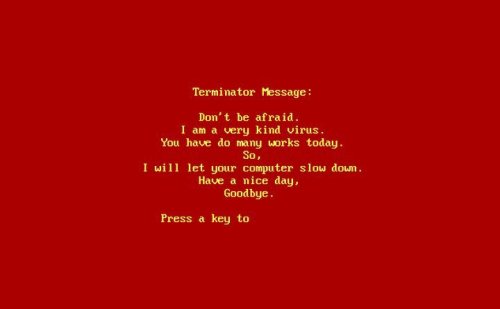

Siempre que se tenga «la intención de utilizar o emplear ese ransomware o con el propósito de introducirlo en el ordenador, datos informáticos, sistema informático o red informática de otra persona, sin autorización de la otra persona»

Es una iniciativa contra los bulos de salud en internet de la Asociación de Investigadores en eSalud con la colaboración de profesionales sanitarios, pacientes y periodistas.

Casi todas las plataformas de mensajería instantánea como Facebook, Twitter, Skype, Line, Telegram son el objetivo del malware.

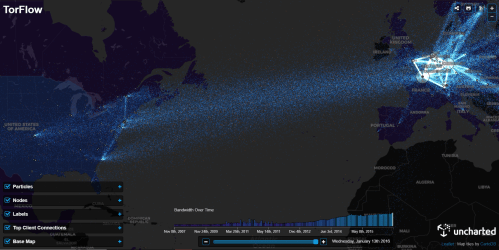

Este mapa aglutina el nivel de alerta en ciberseguridad de INCIBE y las localizaciones de eventos registrados maliciosos en las últimas 24 horas.