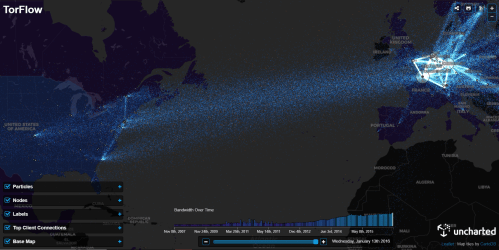

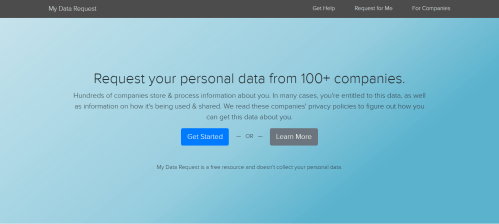

Cada vez que nos damos de alta en un servicio este recopila y almacena más información de la que nos dicen que se van a quedar escudándose, llegado el momento, en esos términos y condiciones de tropecientas páginas que todos (no) nos leemos. Después, cuando queremos saber que datos realmente tienen de nosotros podemos encontrarnos […]