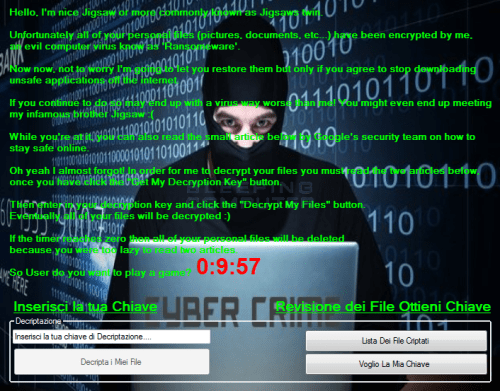

Se estaba esperando. Todo el mundo sabía que iba a suceder. El problema es que se desconocía el cuando.

Hoy ha sido el día, el segundo ciberataque global ha tenido lugar este martes.

Se trata de una propuesta de ley para suprimir las puertas traseras que permiten el acceso a los mensajes de los usuarios y obligar a los servicios de comunicaciones a implantar el sistema de cifrado de extremo a extremo.

Desestima el recurso del condenado, que pretendía una relación amorosa con su compañera de trabajo y la sometió a continua vigilancia.

La mujer tuvo que cambiar de domicilio por el seguimiento del que estaba siendo objeto y será indemnizada con 2.000 euros por daño moral.

En este mapa se muestra en tiempo real la geolocalización de servidores de cibercrimen los cuales participan en actividades delictivas tales como el robo de credenciales, el robo de tarjetas de crédito o distribución de malware.

De un vistazo, podemos ver qué países están alojados los servidores del cibercrimen y el tipo de actividad en la que están involucrados, así como el número de total de servidores activos.