Desde que se declaró culpable, ha pagado 30.000 dólares en compensación a Blizzard Entertainment por los daños ocasionados

Intercambiaban todo tipo de contenidos relacionados con la explotación sexual infantil a través de archivos multimedia y enlaces de descarga al servicio en la nube que los albergaba

Utilizando direcciones IP, el mapa muestra las ubicaciones de las personas que difunden porno de venganza en el foro Anon-IB

Se acuerda por el Juzgado, a petición del Ministerio Fiscal y las defensas, el archivo del caso seguido contra el presunto grupo de hackers Anonymous España, operación Exposure, después de más de seis años de instrucción. Se publica a continuación la resolución judicial sin datos de carácter personal: JUZGADO DE INSTRUCCIÓN 52 DE MADRID Procedimiento: […]

En 2013, un grupo de protección de derechos holandés llamado Terre des Hommes creó un avatar virtual al que llamaron Sweetie. Esta identidad virtual recreaba la apariencia de una niña filipina de 10 años, y gracias a ella se logró llevar a la cárcel a un pedófilo en Australia, además de identificar a cientos de […]

Señalaba que Google había cometido una intromisión en su intimidad y honor e instaba a que retirase de sus indexaciones la información personal sobre la condena que se le impuso por delito contra la Hacienda Pública

Los días 27 y 28 de abril de 2018 en el Centro de Arte y Tecnología etopia_ la ciudad de Zaragoza se convierte en el centro de la Ciberseguridad en España

¡No te lo puedes perder!

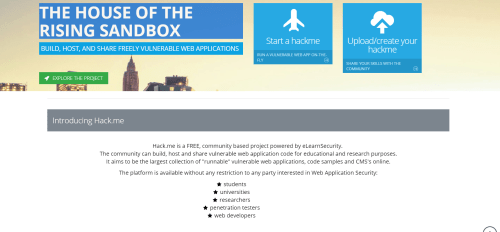

Podrás entrenar a tus empleados/amigos/familiares contra el phishing de forma gratuita y sin poner sus datos en riesgo

Los delincuentes falsificaron correos electrónicos de las autoridades fiscales para defraudar a los clientes de los bancos en toda Italia y Rumanía.