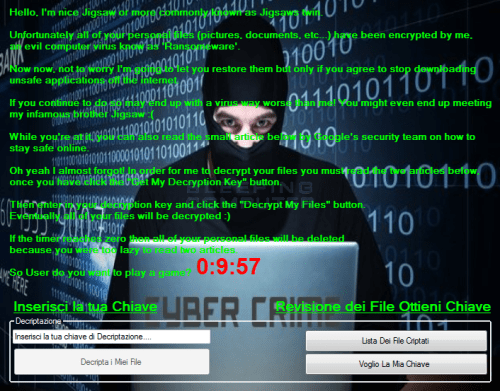

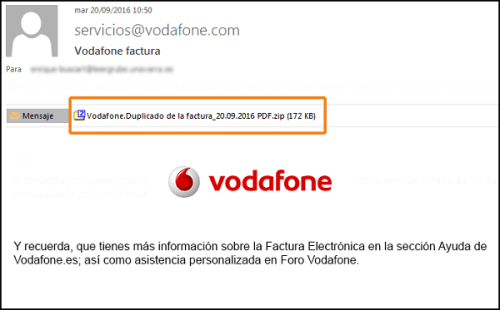

Los cinco detenidos serán procesados por acceso no autorizado a los ordenadores, obstaculización grave de un sistema informático, uso indebido de dispositivos con la finalidad de cometer delitos cibernéticos y extorsión.

Es una solución práctica e innovadora para abordar los desafíos actuales a los que se enfrenta la aplicación de la ley en las investigaciones en Internet.

Se estaba esperando. Todo el mundo sabía que iba a suceder. El problema es que se desconocía el cuando.

Hoy ha sido el día, el segundo ciberataque global ha tenido lugar este martes.